“蜥蜴尾”木马感染80万部手机 360手机急救箱首家查杀

来源: 编辑:vbeiyou 时间:2015-11-18 04:51人阅读

手机病毒正在变得越来越“拟人化”。日前,360手机安全中心发现了首次在Android系统中通过感染方式进行自我保护的木马病毒——“蜥蜴尾”,采用“注射”式的静态感染方法入侵手机底层系统,查杀难度高,还能繁衍数十万变种,感染力极强。“蜥蜴尾”木马是由360手机安全中心此前截获的“长老木马”三代一个恶意子模块演变而来,也被称为“长老木马”四代。目前,“蜥蜴尾”木马总感染量已经超过80万,360手机急救箱已实现首家查杀。

图1:360手机急救箱查杀“蜥蜴尾”木马

“蜥蜴尾”木马拥有几十万变种 不同于一般的手机木马伪装成常用APP的作恶方式,“蜥蜴尾”木马拥有独特的加密解密模式,通过在文件末尾嵌入32位长度的字符串,解密后当作KEY,用于私有数据库等配置文件的AES/DES加密与解密。但就是这一方法,导致同一版本长老四,出现几十万个变种。这种相似文件路径欺骗法、 样本MD5自变化等正是传统PC端的病毒技术,伪装性极高。

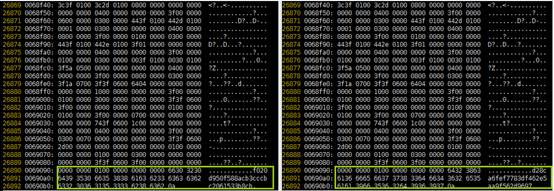

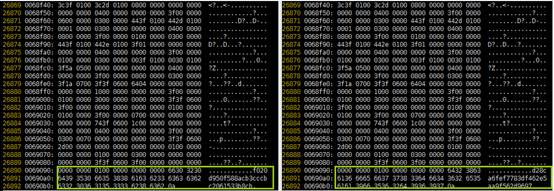

图2:“蜥蜴尾”木马两个ELF可执行文件的对比

360手机安全专家分析称,“蜥蜴尾”木马主要分为launcher和核心作恶的ELF可执行模块,图1为两个“蜥蜴尾”ELF可执行文件的对比,可以看出,其文件末尾嵌入随机生成的32位长度的字符串,同一版的“蜥蜴尾”木马则出现几十万个变种,并具有极高的感染性。 “注射”式的静态感染方法 躲避安全软件查杀 “蜥蜴尾”与长老木马三代有紧密的关系,是由其子模块发展而来。同长老木马三代相比,“蜥蜴尾”采用的“注射”式的静态感染方法,可将恶意代码插入到被感染的系统文件,在被感染系统文件即中完成“蜥蜴尾”的启动工作。值得指出的是,“蜥蜴尾”是在Android系统中首次采用感染技术的木马。

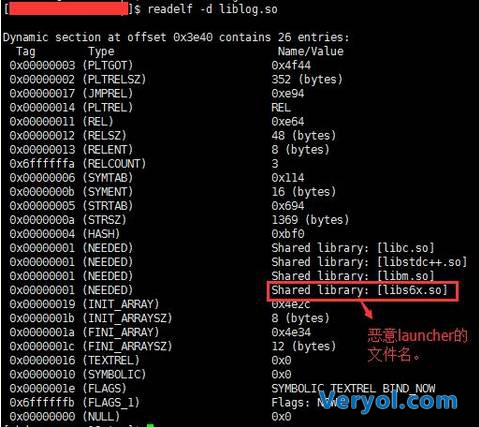

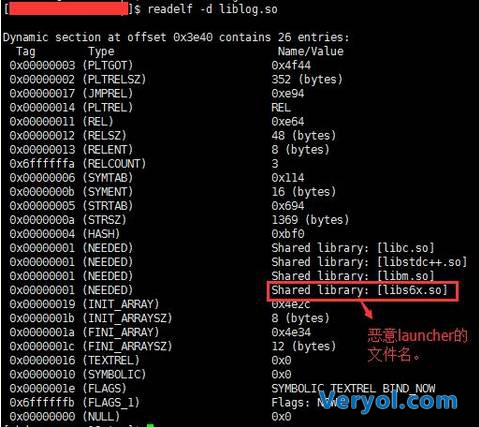

图3:被感染的系统库文件systembinlibglog.so

这种“静态感染”方式加大了查杀难度。首先,增强了“蜥蜴尾”的隐蔽性,被感染的系统文件装载时加载恶意launcher,接着launcher启动ELF可执行文件。由于被感染的系统库文件除了导入表多了一行字符串(launcher的路径)之外,与其他正常系统库文件完全相同,容易躲过安全软件的查杀。 其次,增加杀毒软件的修复难度,由于被感染的库文件随系统进程启动时尝试加载导入表中的所有so文件,可能会因为安全软件的暴力删除导致手机系统挂机。 “蜥蜴尾”置于系统层感染 同以往的病毒有所不同,“蜥蜴尾”木马是对系统层的感染,“蜥蜴尾”木马通过更加隐蔽的“静态感染”启动方式,将恶意代码插入到被感染的系统文件,在被感染系统文件中完成其启动工作,最终实现了对于手机系统层的感染。 “蜥蜴尾”木马还能通过感染技术实现自我保护和隐藏自身恶意代码,具有PC端的病毒自我保护手段,能够在移动端大量使用了免杀、加密、隐藏、反虚拟机等传统PC端病毒自我保护技术,更加不容易查杀。 对手机隐私及流量安全威胁极大 “蜥蜴尾”木马的ELF可执行模块包括distillery、plugins及redbean三个主要部分。只要手机受其感染,这些插件能够在受感染的手机中执行远程服务端指令、恶意扣费、短信拦截监控、下载和更新插件、后台通话等潜在恶意行为,泄露受感染手机用户的隐私,尤其是对流量安全有极大的危害,能在手机用户毫无察觉的情况下通过下载插件、订购业务等手段造成手机流量的大量流失,给用户造成经济上的损失。

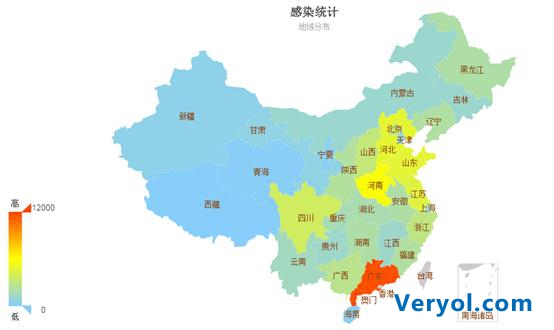

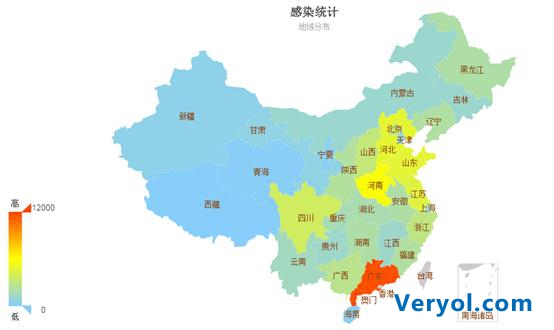

图4:“蜥蜴尾”木马感染地域分布

360手机安全专家指出,“蜥蜴尾”木马感染的手机几乎涵盖所有主流机型,Android4.0.3以上系统成为感染重灾区,手机用户一定要通过正规渠道下载安装App应用,同时,安装专业的安全软件,开启安全监控。如果手机已经刷过第三方ROM或者手机已经Root,360手机安全专家建议手机用户采用360手机急救箱进行一次完整的深度扫描,查杀“蜥蜴尾”木马,保证手机使用安全。 360手机急救箱下载地址:http://jijiu.360.cn/ 详细分析地址:“蜥蜴之尾”——长老木马四代分析报告 | 360移动安全 http://blogs.360.cn/360mobile/2015/11/16/analysis_of_fakedebuggerd_d/本站所有文章、数据、图片均来自互联网,一切版权均归源网站或源作者所有。

如果侵犯了你的权益请来信告知我们删除。邮箱:business@qudong.com